SiteGuard Server Edition(WAF)¶

はじめに¶

SiteGuard Server Editionの特長¶

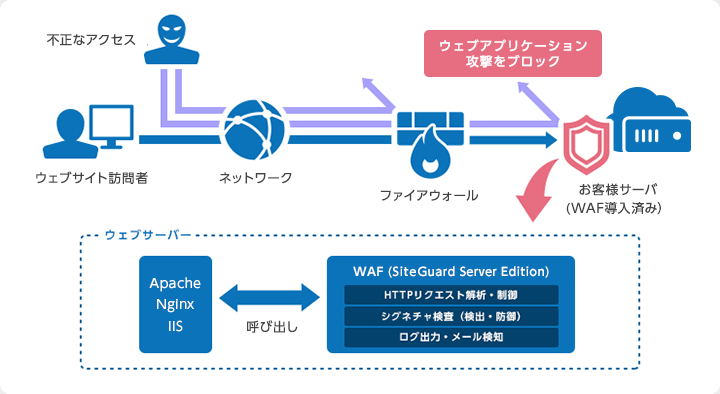

SiteGuard Server Editionでは、WAFとして以下のような豊富な特長を備えます。

ウェブサイトへの攻撃をブロック¶

トラステッド・シグネチャ検査(拒否リスト)

トラステッド・シグネチャ更新(自動、手動)

カスタム・シグネチャ検査(拒否リスト、許可リスト、しきい値)

Cookie保護(シグネチャ検査)

URLデコードエラー検出

DoS・ブルートフォース防御

パラメータ数制限

対応する脅威(攻撃手法)は以下の通りです。

SQLインジェクジョン

クロスサイトスクリプティング

OSコマンドインジェクション

HTTPヘッダインジェクション

ブルートフォース(ログインアタック等)

Apache Killer

hasdos

ShellShock 等

ご利用方法¶

「標準OSインストール」時に「スタートアップスクリプト」でパッケージの追加インストール(初期設定はお客様にて実施いただきます)

ご利用中のサーバーへパッケージを追加でインストールする(インストール・初期設定はお客様にて実施いただきます)

スタートアップスクリプトでインストールする場合¶

注意

2022年12月1日にスタートアップスクリプトの仕様変更を実施いたしました。 インストール後のライセンス認証はお客様自身で実施していただく必要があります。 ライセンス認証を行わない場合、シグネチャ更新が行われないため、必ず実施をお願いします。

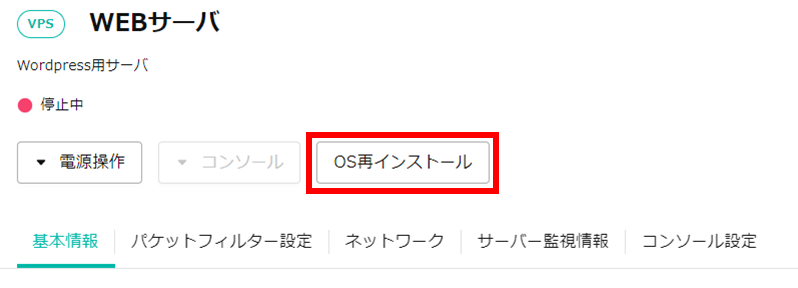

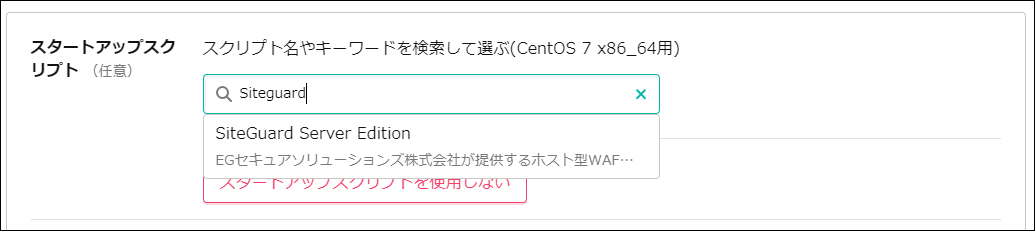

「標準OS」で利用するOSを選択し、「スタートアップスクリプト」から「Siteguard」を検索します。

「スタートアップスクリプト」で利用するWeb serverを選択します。

「内容確認」をクリックし、インストール内容を確認の上、OS再インストールを実行します。

Note

ウェブ管理画面へのログイン用「ユーザID/パスワード」およびライセンスに認証に必要な「シリアルキー/サポートID/パスワード」は マニュアル・操作手順 のリンク先情報およびリンク先に掲載しているSiteGuard Server Edition/管理者用ガイドをご参照ください。

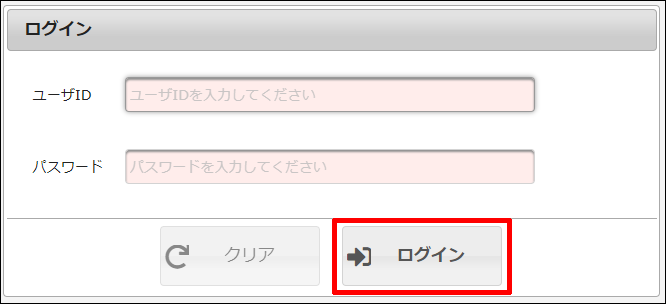

「https://FQDN:9443/」にアクセス、「ユーザID」と「パスワード」を入力し、ログインします。

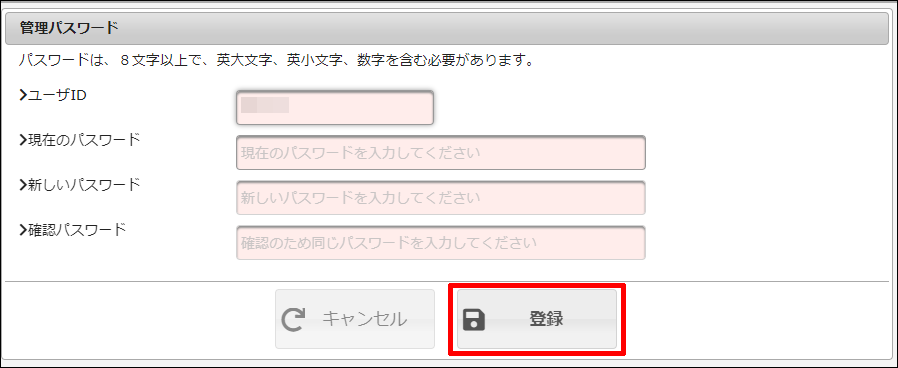

初回ログイン時はパスワード設定画面が表示されるため、パスワード変更を実施します。

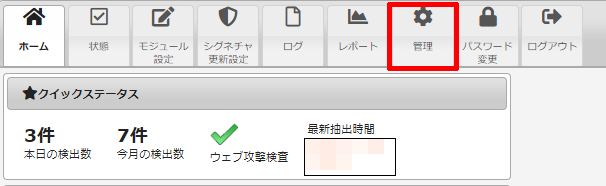

ヘッダーメニューの「管理」をクリックします。

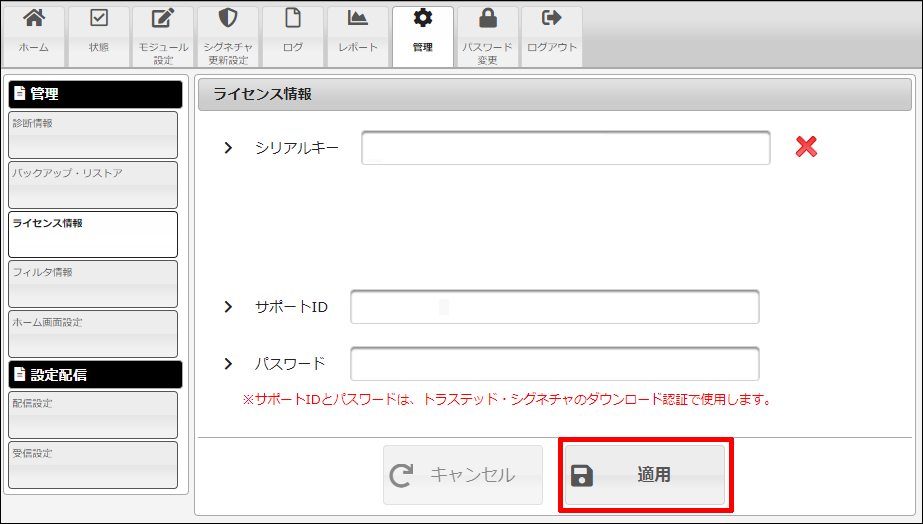

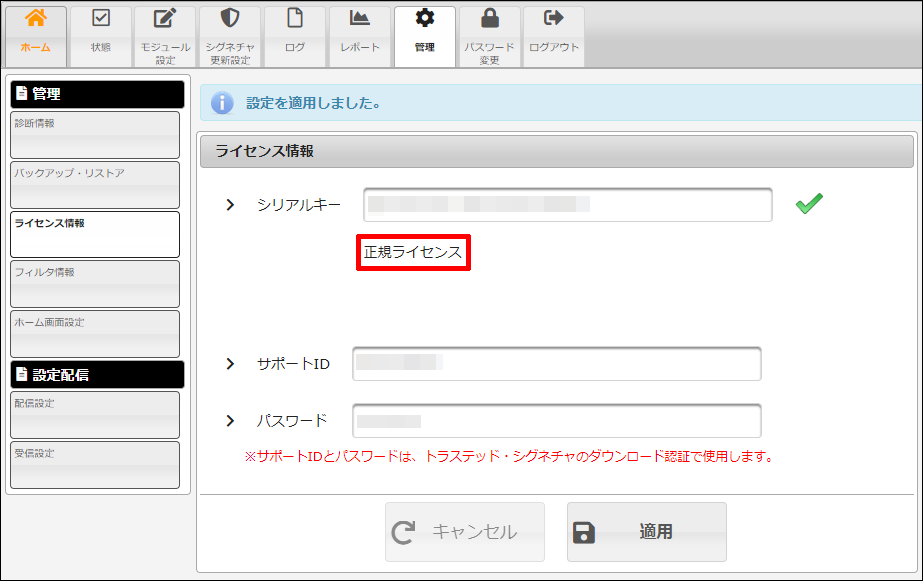

ライセンス情報を選択、「シリアルキー/サポートID/パスワード」を入力し、「適用」をクリックします。

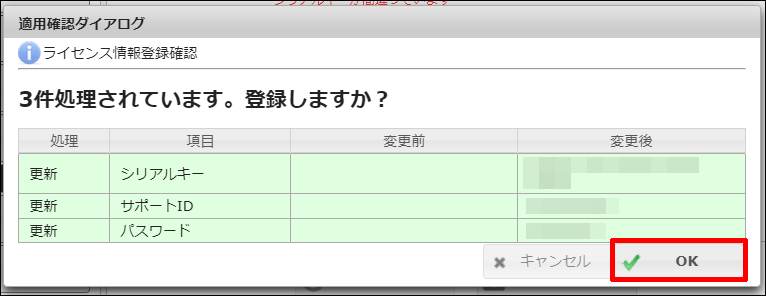

登録内容を確認し、「OK」をクリックします。

「正規ライセンス」と表示されていることを確認します。

マニュアル・操作手順¶