脆弱性検出サービス

[更新:2026年03月17日]

脆弱性検出サービスとは

脆弱性検出サービスは、サーバ上のセキュリティ脆弱性を検出・監視するサービスです。

このサービスを利用するには、監視対象サーバに Azure Arc エージェント(Azure Connected Machine Agent) をインストールする必要があります。このエージェントにより、Microsoft Defender for Cloud による脆弱性スキャンと継続的な監視が可能になります。

監視対象サーバのセットアップ

例として、さくらのクラウドに作成したサーバを監視対象とする手順を説明します。

セットアップ方法は、監視対象のサーバのOSによって異なります。 下記のドキュメントを参照してセットアップを行ってください。

使い方

検出された脆弱性の確認・修復などについて説明します。

検出された脆弱性の確認

検出された脆弱性を確認する方法を説明します。

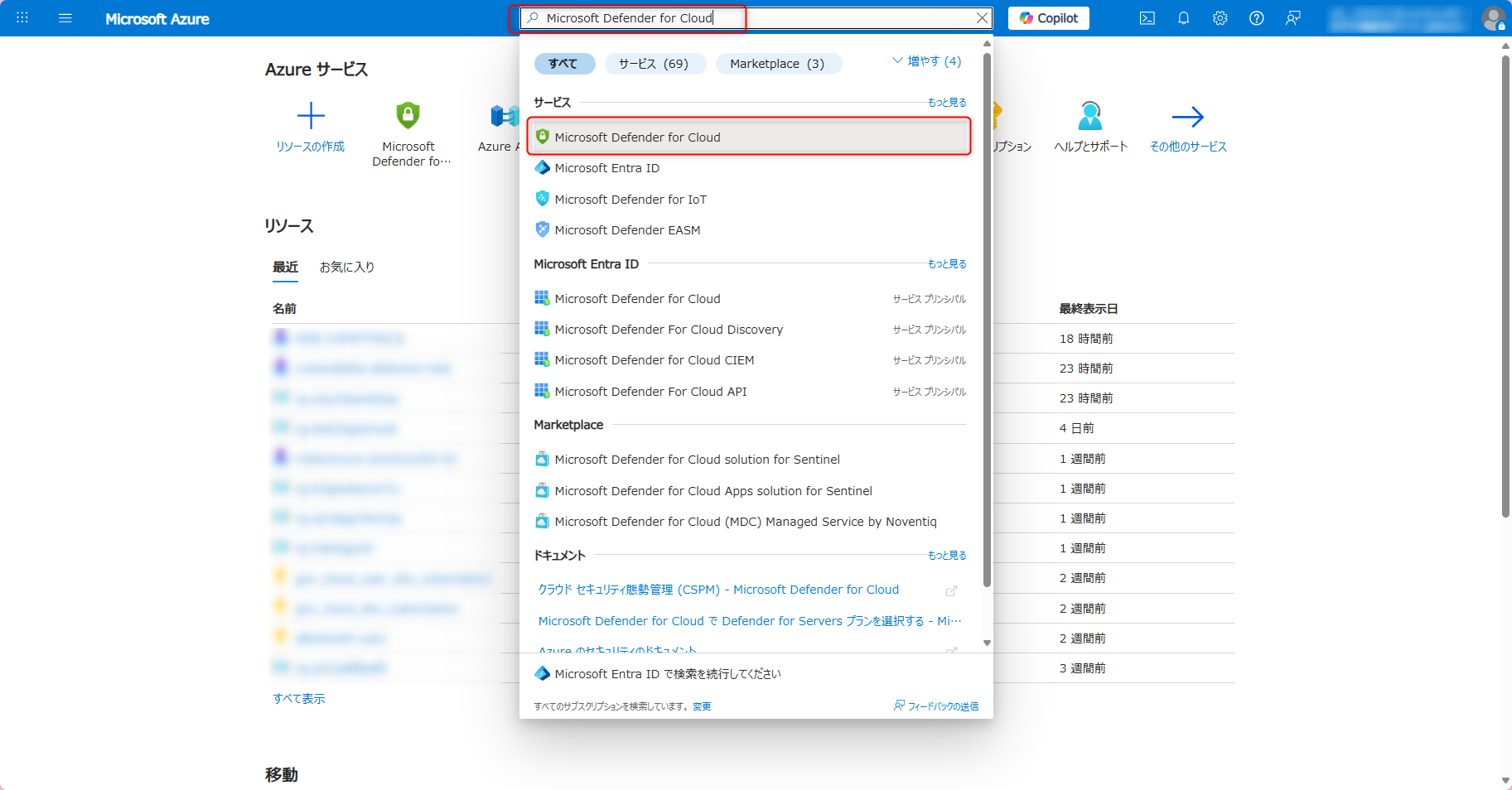

Azure ポータルにログインし、検索窓で「Microsoft Defender for Cloud」と検索し、選択します。

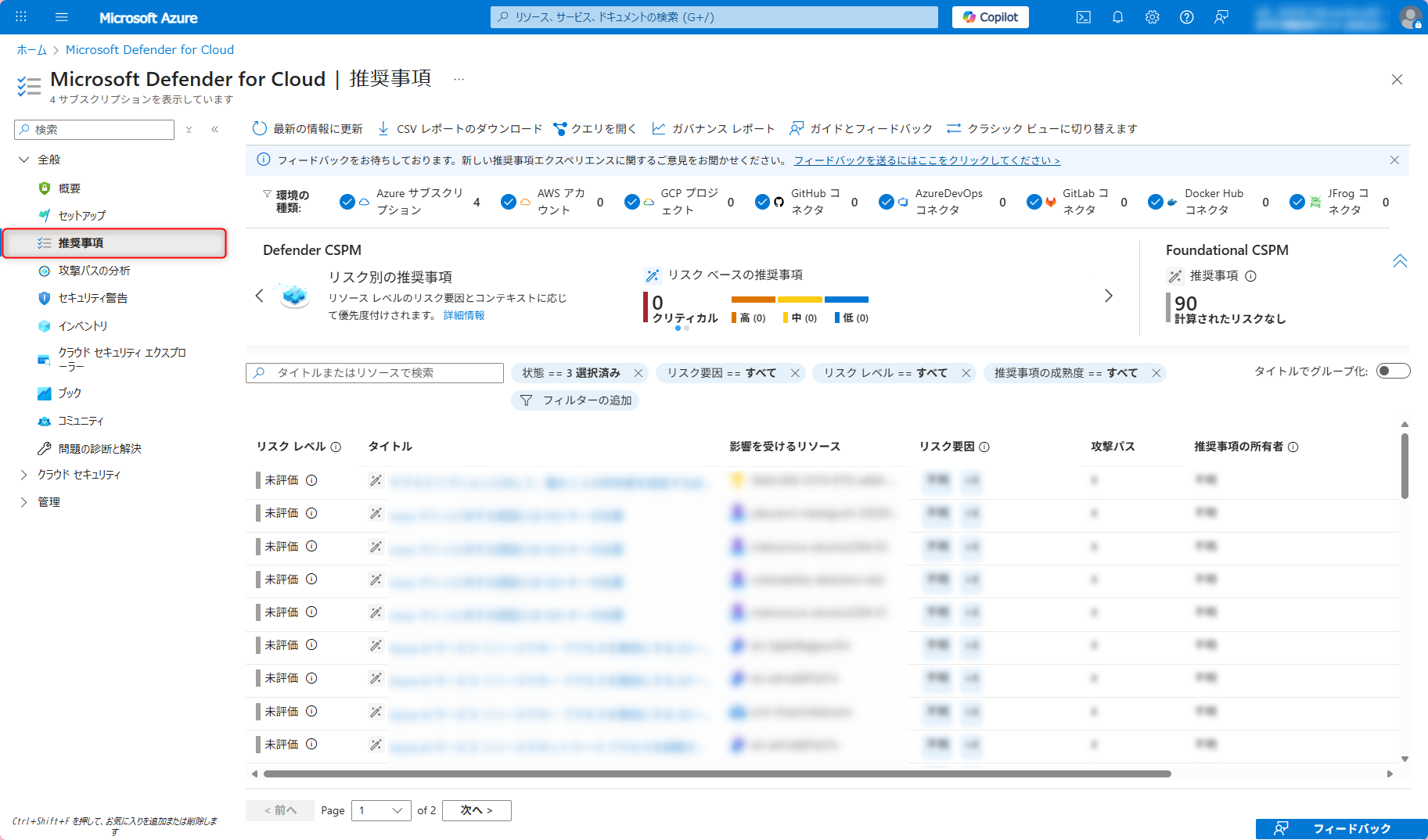

全般 > 推奨事項を選択します。ここでは、接続されたサーバやリソースの脆弱性を確認できます。

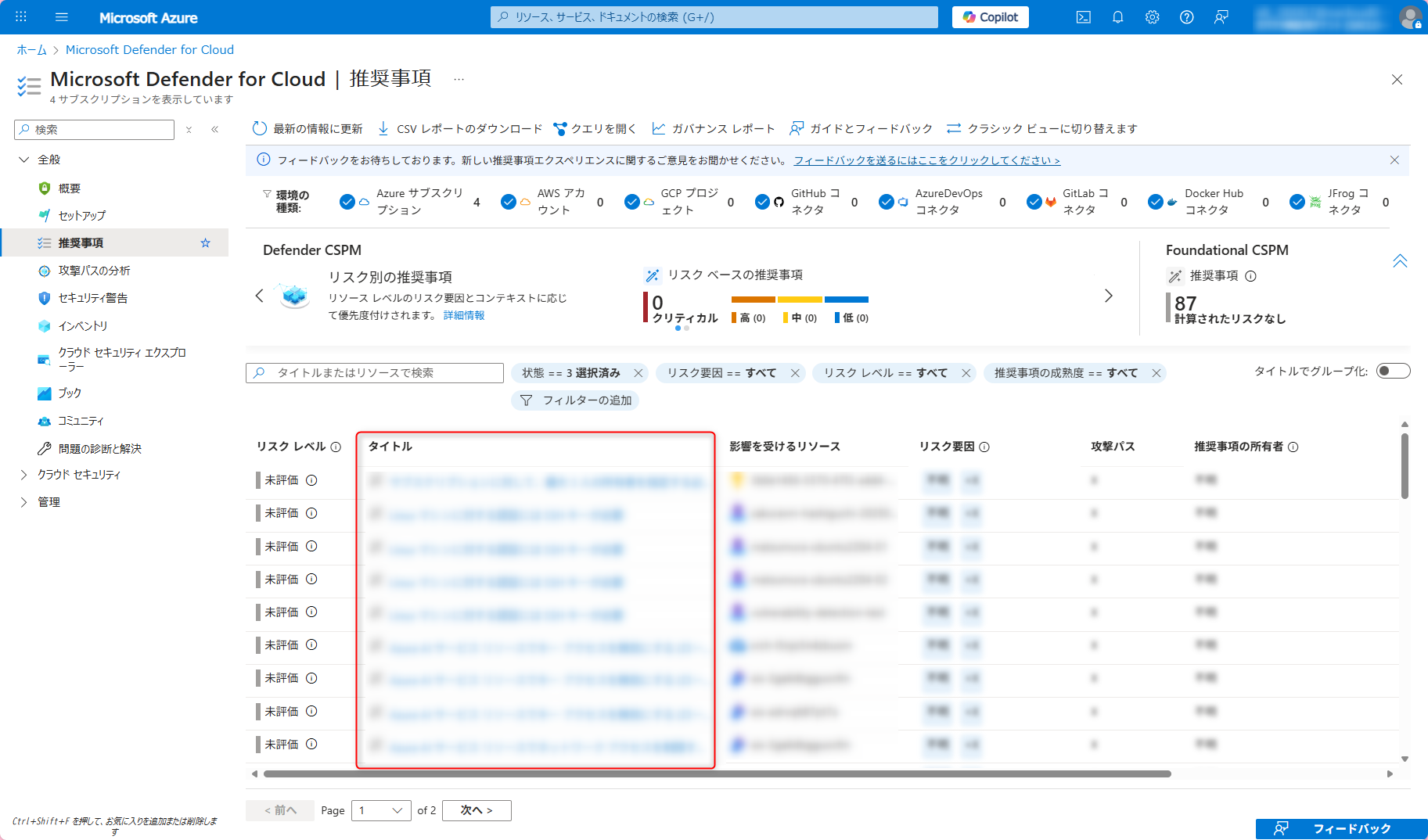

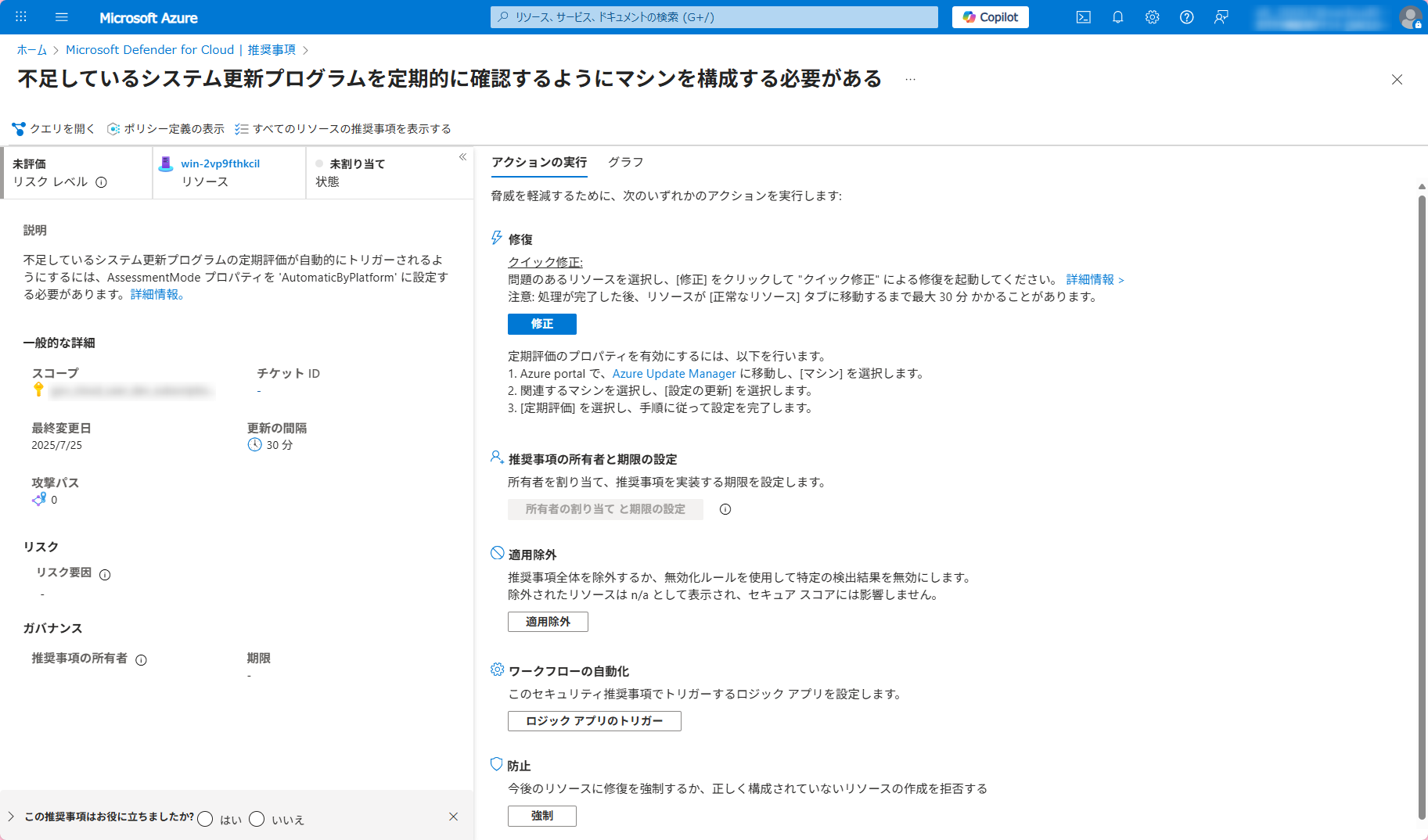

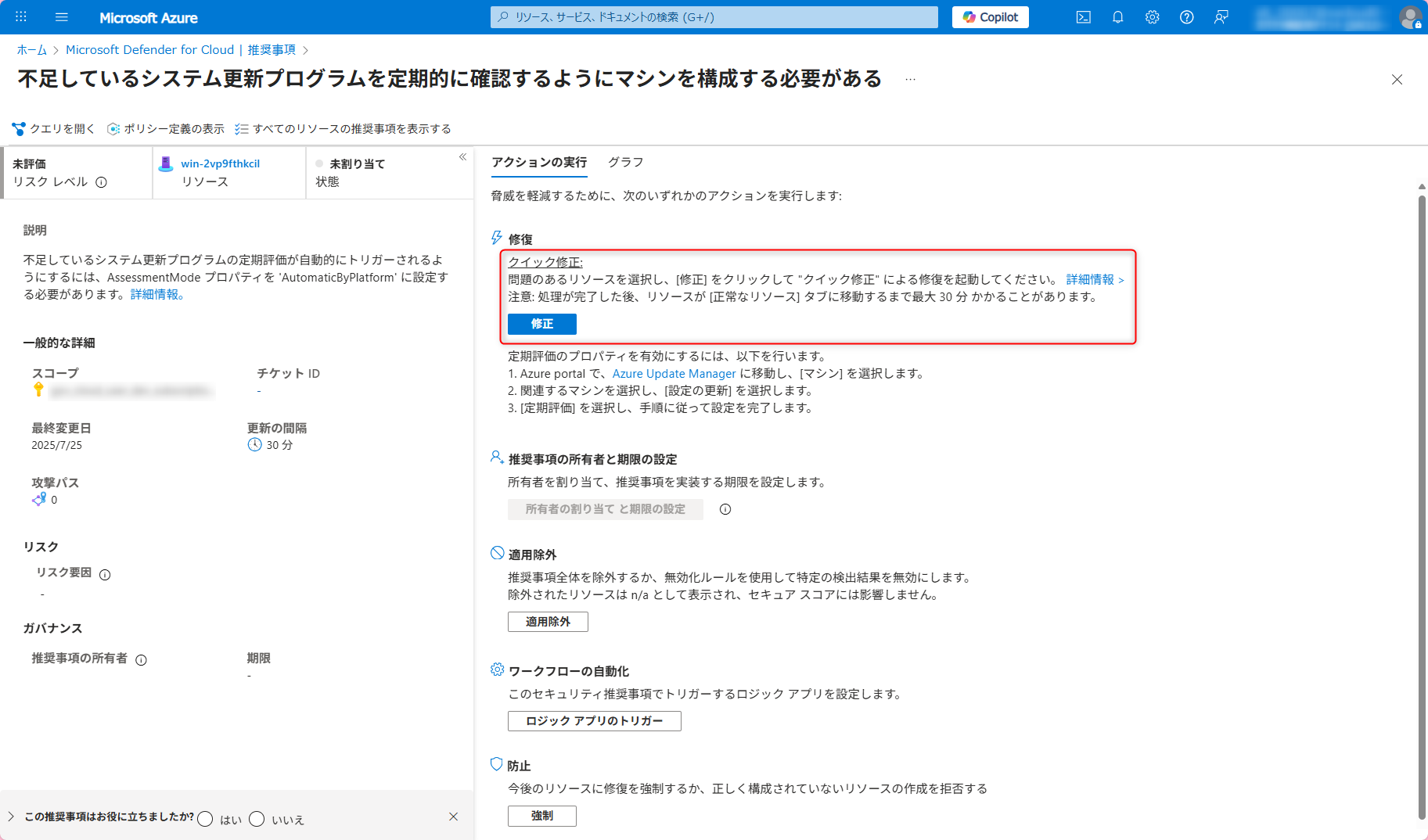

確認したい項目のタイトルをクリックすると詳細が表示されます。

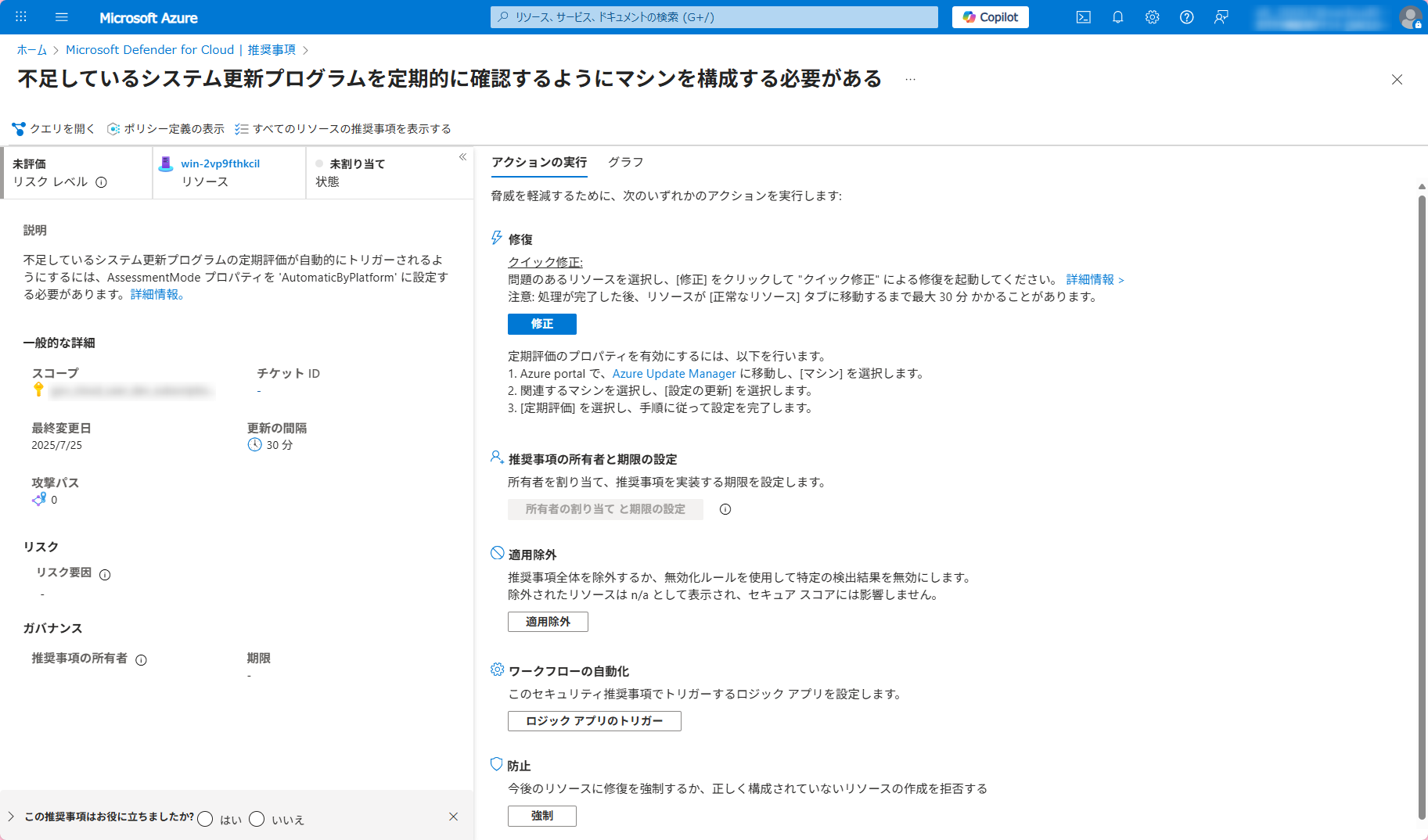

脆弱性を修復する

脆弱性の修復方法は、検出された脆弱性の種類によって異なります。「アクションの実行」の「修復」セクションに従って対処してください。

修復セクションに従って修復作業を行う例を下記に示します。

「アクションの実行」を選択し、「修復」セクションを確認します。

[修正]ボタンが表示されている場合は、ボタンをクリックして修正を実行します。[修正] ボタンが表示されない場合は、表示された手順に従って手動で修正を行ってください。

脆弱性の検出を無効化する

脆弱性の検出を無効化する方法は、評価対象によって異なります。「アクションの実行」の「適用除外」セクションに従って対処してください。

脆弱性の検出を無効化する手順の例を下記に示します。

推奨事項詳細ページ > 「アクションの実行」タブで、[ルールの無効化]を選びます。

ルールの無効化で、脆弱性の検出を無効にする条件を指定し、[ルールの適用]を選択します。有効になるまで、最大で 24 時間かかることがあります。

ID: 無効にする評価結果の ID を入力します。複数のIDを指定する場合はセミコロンで区切ります。

CVE: 無効にする評価結果の有効な CVE を入力します。

カテゴリ: 評価結果のカテゴリを入力します。

セキュリティチェック: 無効にする評価結果に対するセキュリティチェックの名前からテキストを入力します。

CVSS2 と CVSS3 のスコア: スコアでフィルター処理するには、1 から 10の値を入力します。

最小重大度: 重大度が選んだ値より小さい評価結果を除外するには、[中]または [高] を選びます。

パッチ可能状態:パッチを適用できない評価結果を除外するには、チェックボックスをオンにします。

理由: 必要に応じて入力します。

適用したルールは、[ルールの無効化] から確認、削除できます。

関連情報

具体的な利用方法の参考情報として、以下のドキュメントを参照ください。