脆弱性検出サービス セットアップガイド(Linux版)

[更新:2026年03月17日]

概要

本ドキュメントでは、さくらのクラウドサーバ(Linux版)における脆弱性検出サービスのセットアップ手順について説明します。

セットアップ手順

手順1:監視対象サーバの作成

脆弱性検出サービスの監視対象となるLinuxサーバを作成します。

サーバ作成の流れ

さくらのクラウド にアクセスし、さくらのクラウドユーザーとしてログインします。

「さくらのクラウド」を選択します。

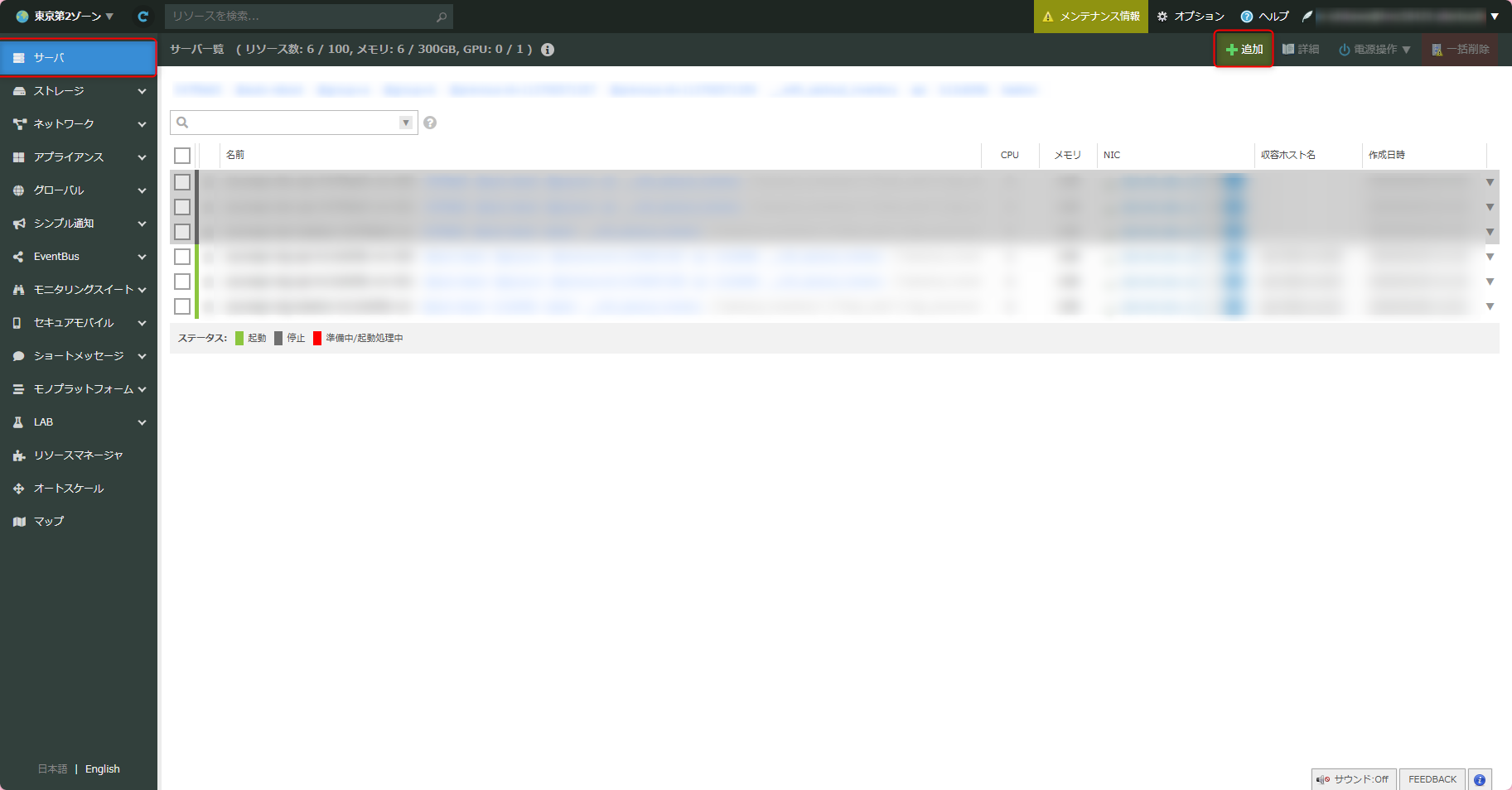

左メニューから「サーバ」を選択し、「追加」ボタンをクリックします。

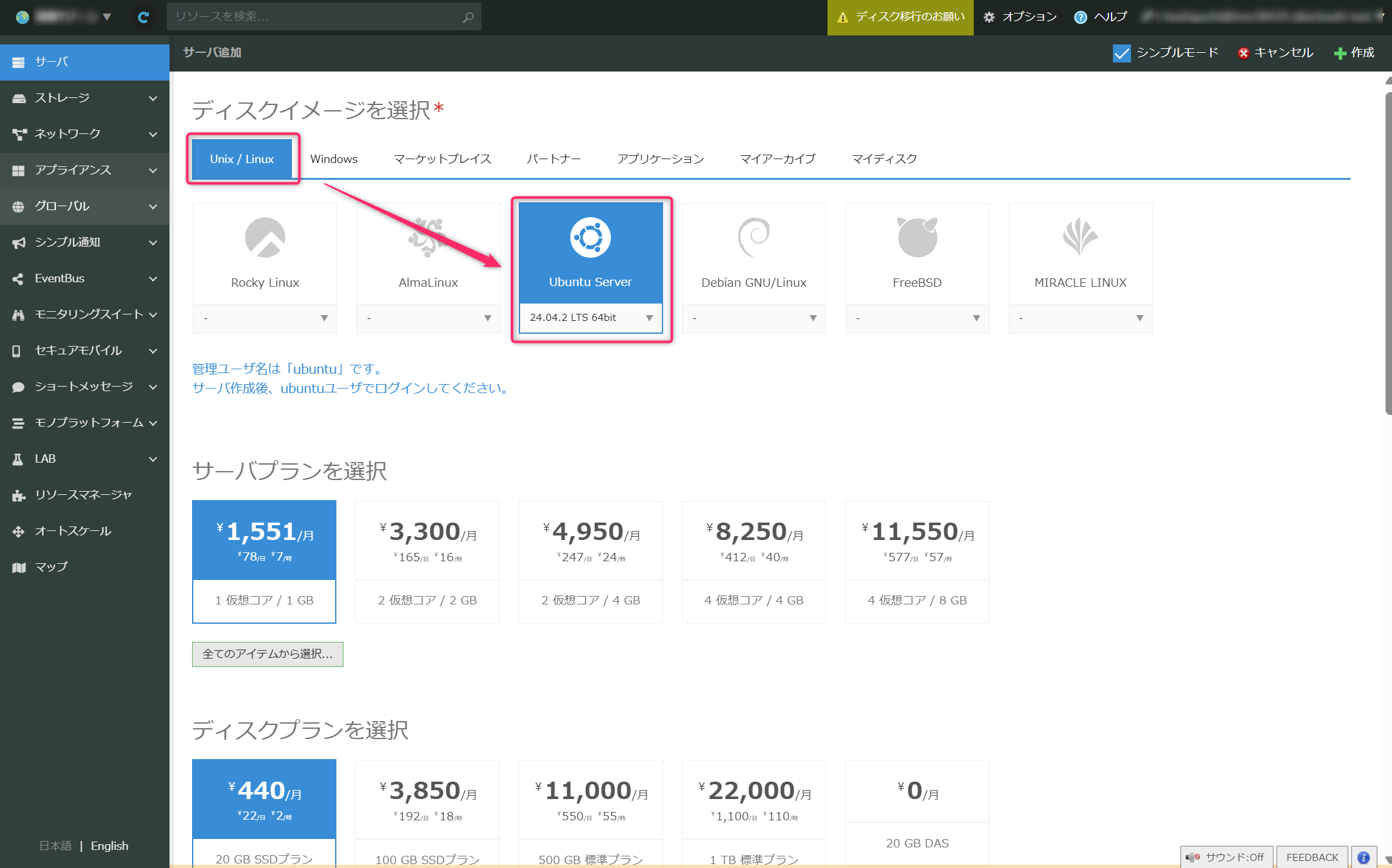

以下の設定でLinuxサーバを作成します(本例ではUbuntu 24.04を使用):

ディスクイメージ: 「Unix / Linux」 > 「Ubuntu Server」 > 「24.04.2 LTS 64bit」

サーバプラン: 任意

ディスクプラン: 任意

接続先ネットワーク: インターネット

サーバの設定:

パスワード: 任意のパスワード

公開鍵: なし

ホスト名: 任意の文字列

作成数: 1

※ こちらで、 脆弱性監視サービス対応OS一覧 を確認できます。

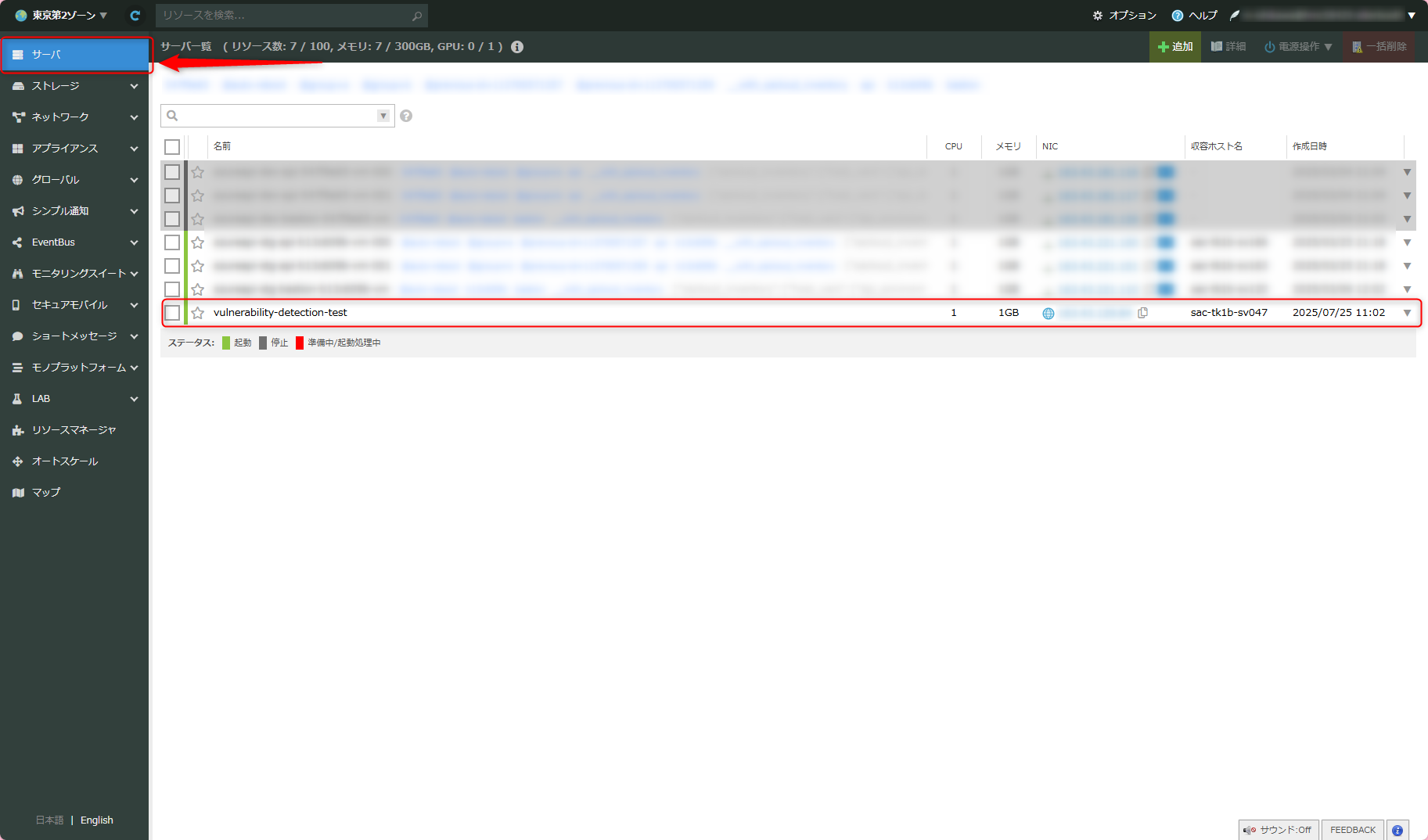

作成ボタンをクリックしてサーバを作成します。

重要

パスワードは、「手順4-2:ssh接続でのスクリプト実行」で使用します。必ず控えてください。

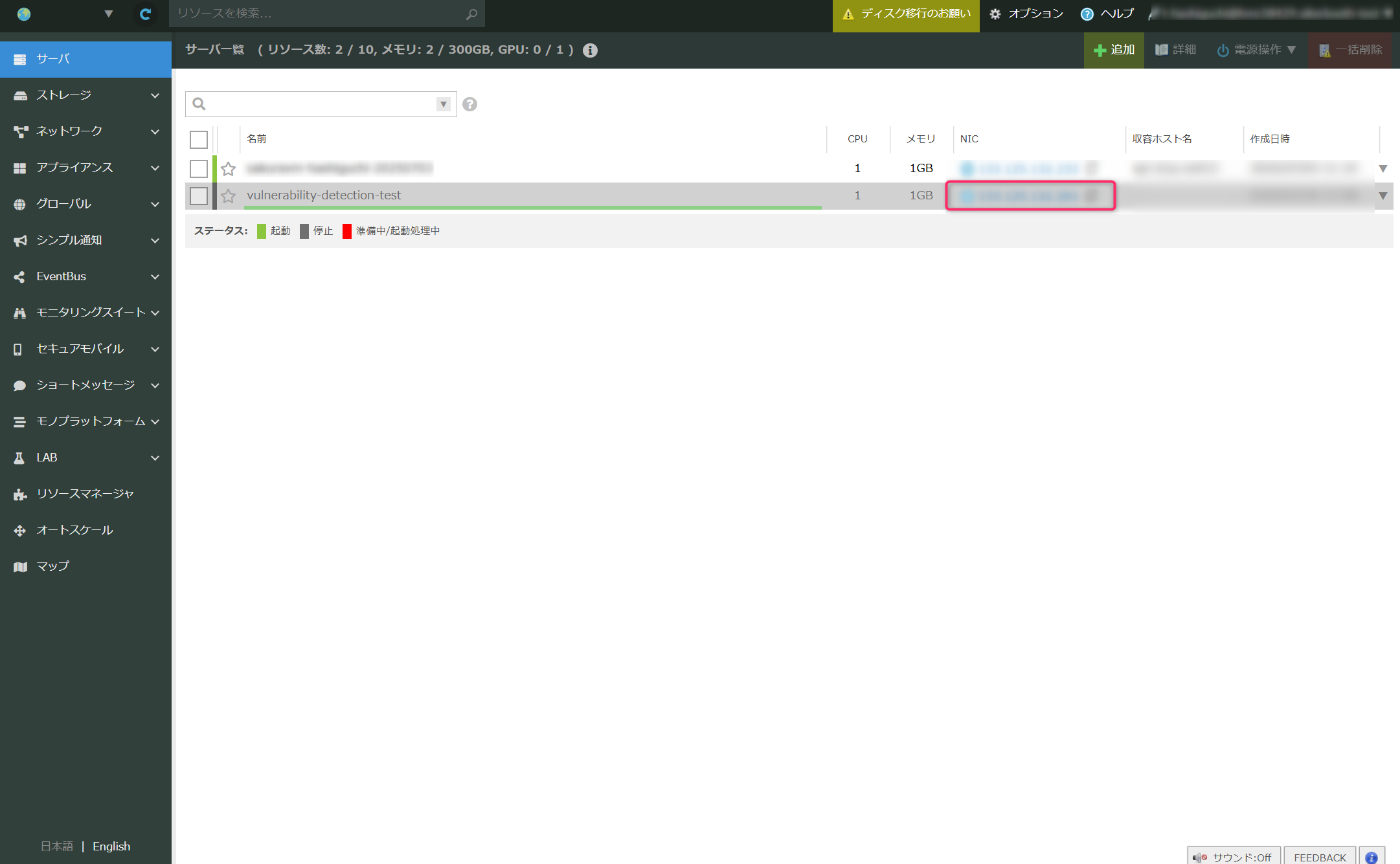

作成されたサーバは、メニューの「サーバ」から確認できます。

詳細な作成手順については、 さくらのクラウドサーバの作成・削除 を参考にしてください。

手順2:脆弱性検出サービス作成APIの実行

脆弱性検出サービスのリソース作成APIを実行してインストールスクリプトを取得します。

APIエンドポイント

メソッド: POST

エンドポイント:

/addon/1.0/security/vulnerability

リクエストボディ

{

"os": 2, // Linux

"location": "japaneast"

}

レスポンス例

{

"resourceGroupName": "{リソースグループ名}",

"installScript": "export subscriptionId=\"{サブスクリプションID}\";export resourceGroup=\"{リソースグループ名}\";export tenantId=\"{テナントID}\";export location=\"japaneast\";export authType=\"token\";export cloud=\"AzureCloud\";output=$(wget https://gbl.his.arc.azure.com/azcmagent-linux -O /tmp/install_linux_azcmagent.sh 2>&1);if [ $? != 0 ]; then wget -qO- --method=PUT --body-data=\"{\\\"subscriptionId\\\":\\\"$subscriptionId\\\",\\\"resourceGroup\\\":\\\"$resourceGroup\\\",\\\"tenantId\\\":\\\"$tenantId\\\",\\\"location\\\":\\\"$location\\\",\\\"correlationId\\\":\\\"$correlationId\\\",\\\"authType\\\":\\\"$authType\\\",\\\"operation\\\":\\\"onboarding\\\",\\\"messageType\\\":\\\"DownloadScriptFailed\\\",\\\"message\\\":\\\"$output\\\"}\" \"https://gbl.his.arc.azure.com/log\" &> /dev/null || true; fi;echo \"$output\";bash /tmp/install_linux_azcmagent.sh;sudo azcmagent connect --resource-group \"$resourceGroup\" --tenant-id \"$tenantId\" --location \"$location\" --subscription-id \"$subscriptionId\" --cloud \"$cloud\" --tags \"ArcSQLServerExtensionDeployment=Disabled\";"

}

手順3:インストールスクリプトの取得と処理

APIレスポンスからインストールスクリプトを取得し、実行可能な形式に変換します。

3-1. インストールスクリプトの取得

「手順2 脆弱性検出サービス作成apiの実行」で実行したAPIのレスポンスから、 installScript フィールドの値をコピーします。

{

"resourceGroupName": "{リソースグループ名}",

"installScript": "export subscriptionId=<XXXXXXXXXX>"

}

3-2. エスケープ文字の置換処理

取得したインストールスクリプトには、JSON形式のエスケープ文字(\")が含まれています。このままでは実行できないため、以下の変換を行います:

変換内容: - \" ⇒ " に置き換え

重要

変換後のスクリプトは、「手順4-2 ssh接続でのスクリプト実行」で使用します。必ずメモ帳などに保存しておいてください。

手順4:インストールスクリプトの実行

取得したインストールスクリプトを監視対象サーバで実行します。

4-1. サーバへのアクセス

さくらのクラウドコントロールパネルで作成したLinuxサーバにアクセスします。

SSH接続でサーバにアクセスします。

ssh ubuntu@{サーバのIPアドレス}

※サーバのIPアドレスは、さくらのクラウドコントロールパネルの「サーバ」から確認できます。

4-2. SSH接続でのスクリプト実行

スクリプトファイルの作成 SSH接続後、任意のディレクトリにスクリプトファイルを作成します。

> touch script.sh

スクリプトファイルの編集 「手順3-2 エスケープ文字の置換処理」 で処理したインストールスクリプトを入力します。

> bash vi script.sh

- ``i`` : 挿入モード

- ``ESC`` : コマンドモード

- ``:wq`` : 保存して終了

インストールスクリプトの実行 スクリプトファイルを実行します。

> bash chmod +x ./script.sh

> bash sudo ./script.sh

Azure認証

スクリプト実行中に以下のメッセージが表示されます:

> To sign in, use a web browser to open the page https://microsoft.com/devicelogin and enter the code {コード} to authenticate.

ブラウザで https://microsoft.com/devicelogin にアクセスします。

表示されたコードを入力します。

Add-on用のEntraユーザーアカウントでサインインします。

4-3. 完了確認

インストールが正常に完了すると、以下のメッセージが表示されます:

INFO Azure にマシンを接続しました

INFO コンピューターの概要ページ: https://portal.azure.com/#@{テナントID}/resource/subscriptions/{サブスクリプションID}/resourceGroups/{リソースグループ名}/providers/Microsoft.HybridCompute/machines/{マシン名}/overview

※URLに含まれる各ID(テナントID、サブスクリプションID、リソースグループ名、マシン名)は、お客様の環境に応じた実際の値が表示されます。

インストールスクリプトの正常実行により、以下の機能が有効化されます:

Azure Arc エージェント(Azure Connected Machine Agent) のインストールと構成

脆弱性検出サービス の利用開始

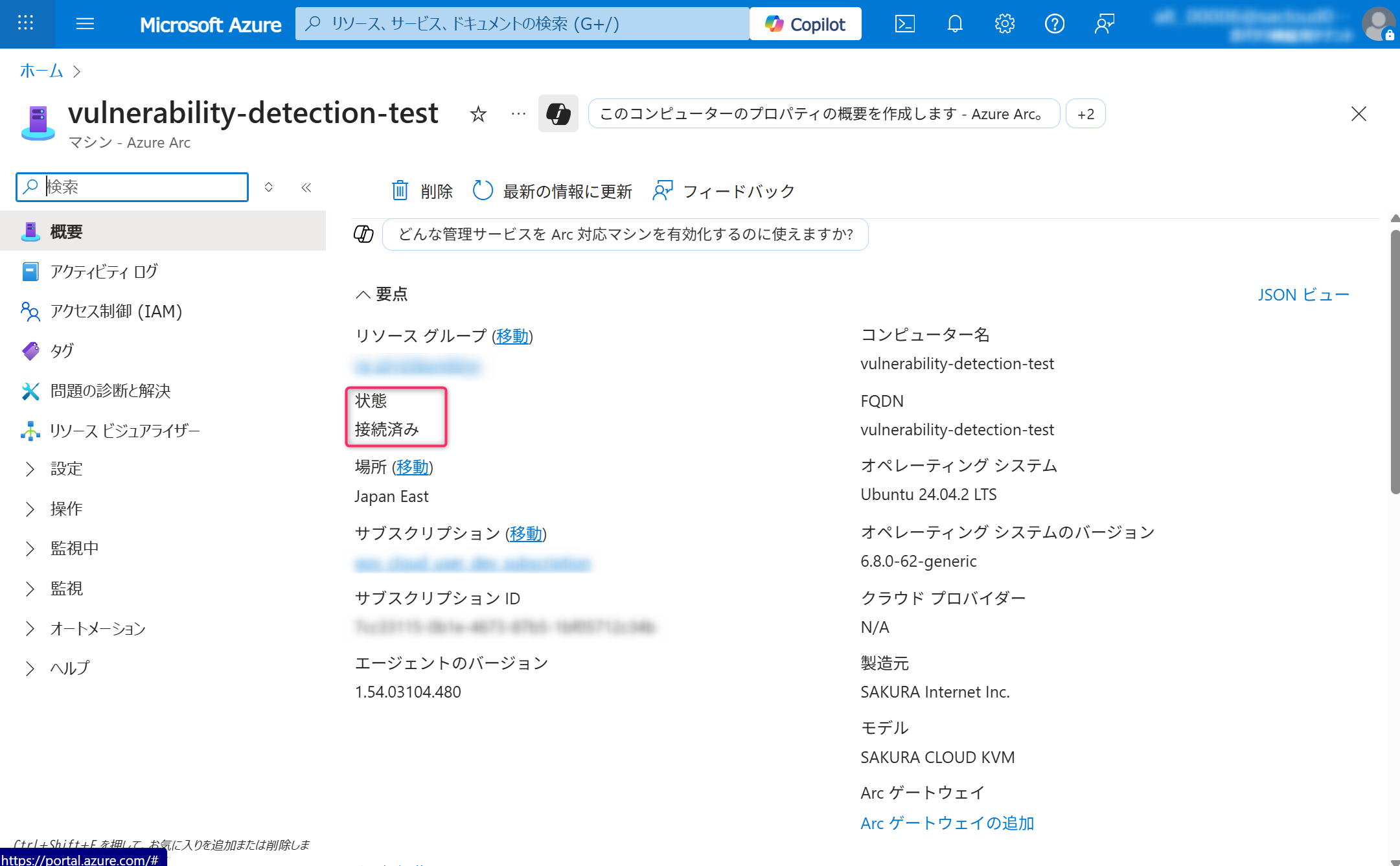

Azure ポータルでの確認

実行結果に表示される「コンピューターの概要ページ」のURLをクリックすることで、Azureポータル上で接続されたサーバの詳細情報を確認できます。このページでは、サーバの状態、構成、およびセキュリティ情報を監視・管理することが可能です。

セットアップ完了

以上で、さくらのクラウドサーバ(Linux)における脆弱性検出サービスのセットアップが完了しました。