セキュリティ

[更新:2026年4月3日]

VMware環境では、NSX Data Center(旧NSX-V/NSX-T)のDistributed Firewall(DFW)を活用してマイクロセグメンテーションを実現したり、仮想アプライアンスを導入してセキュリティを強化するケースが一般的です。さくらのクラウドへの移行後は、標準機能のパケットフィルタやVPNルータ、さらにFortiGate VMなどのサードパーティ製品を組み合わせることで、同等以上のセキュリティレベルを維持できます。

NSX DFW からの移行

VMware NSXのDistributed Firewall(DFW)は、ハイパーバイザーレベルで動作する分散型ファイアウォールです。仮想マシンのvNIC単位でステートフルなトラフィック制御が可能であり、物理ネットワーク構成に依存しないマイクロセグメンテーションを実現できることが大きな特徴です。

NSX DFWの主な機能と移行先の対応

NSX DFWの機能 |

さくらのクラウドでの対応 |

|---|---|

L3/L4ステートフルファイアウォール |

パケットフィルタ(ステートレス)、VPNルータ、FortiGate VM |

マイクロセグメンテーション |

スイッチ分離 + パケットフィルタ、FortiGate VM |

セキュリティグループによる動的ポリシー |

FortiGate VMのアドレスオブジェクト・タブ運用で近似 |

L7アプリケーション識別 |

FortiGate VM |

IDS/IPS |

FortiGate VM |

移行時の設計ポイント

NSX DFWを利用していた環境からの移行では、以下の点を考慮して設計を行います。

1. セグメンテーションの再設計

NSX DFWでは同一セグメント内の仮想マシン間通信も制御できますが、さくらのクラウドのパケットフィルタはサーバのNICに設定できるため同様の制御が可能です。セキュリティ要件が高い場合は、役割ごとにスイッチを分離し、ルータやFortiGate VMを経由させる構成を検討してください。

2. ポリシーの棚卸しと簡素化

NSX DFWでは数百〜数千のルールが設定されているケースもありますが、移行を機にポリシーの棚卸しを行い、必要最小限のルールに簡素化することを推奨します。これにより、運用負荷の軽減とトラブルシューティングの容易化が期待できます。

3. 適切なソリューションの選択

要件に応じて、パケットフィルタ、VPNルータ、FortiGate VMを使い分けます。選定の目安は後述の各セクションを参照してください。

VPNルータ/パケットフィルタ

さくらのクラウドでは、標準機能としてパケットフィルタとVPNルータを提供しています。基本的なファイアウォール要件であれば、これらの機能で対応可能です。

パケットフィルタ

パケットフィルタは、サーバのNICに対して設定できるステートレスなL3/L4フィルタリング機能です。

パケットフィルタの特徴

項目 |

内容 |

|---|---|

フィルタリング対象 |

送信元/宛先IPアドレス、プロトコル、ポート番号 |

処理方式 |

ステートレス(戻りの通信も明示的に許可が必要) |

適用単位 |

NIC単位 |

ルール数上限 |

1つのパケットフィルタあたり最大30ルール |

料金 |

無料 |

パケットフィルタが適しているケース

インターネットからの不要なアクセスをブロックしたい場合

特定のIPアドレスからのみSSH接続を許可したい場合

シンプルなL3/L4レベルの通信制御で十分な場合

パケットフィルタ利用時の注意点

ステートレス動作のため、戻りの通信を考慮したルール設計が必要です。

NSX DFWのような動的なグループベースのポリシー管理はできません。

参考リンク

VPNルータ

VPNルータは、さくらのクラウド上で動作するマネージドなルータ・ファイアウォールアプライアンスです。各種VPN機能に加えて、ステートフルなファイアウォール機能を提供します。

VPNルータの主な機能

機能カテゴリ |

対応機能 |

|---|---|

VPN |

IPsec、L2TP/IPsec、PPTP、リモートアクセスVPN、サイト間VPN |

ファイアウォール |

ステートフルインスペクション、送信元/宛先NAT |

ルーティング |

スタティックルーティング、VRRP(冗長構成) |

その他 |

DHCPサーバ、DNSフォワーダー、ワイヤーガード |

ファイアウォール機能の詳細

VPNルータのファイアウォール機能は、ステートフルインスペクションに対応しています。NSX DFWと同様に、行きの通信を許可すれば戻りの通信は自動的に許可されるため、パケットフィルタよりも直感的なルール設計が可能です。

VPNルータが適しているケース

オンプレミス環境や他拠点との VPN 接続が必要な場合

ステートフルなファイアウォールが必要だが、高度なUTM機能までは不要な場合

スイッチ間のルーティングとアクセス制御を一元管理したい場合

VPNルータの冗長化

VPNルータはVRRP(Virtual Router Redundancy Protocol)による冗長構成に対応しています。可用性が求められる環境では、2台のVPNルータによるActive-Standby構成を検討してください。

参考リンク

パケットフィルタとVPNルータの使い分け

要件 |

パケットフィルタ |

VPNルータ |

|---|---|---|

インターネット境界の簡易的なアクセス制御 |

◎ |

○ |

ステートフルファイアウォール |

× |

◎ |

VPN接続(サイト間/リモートアクセス) |

× |

◎ |

NAT(送信元/宛先変換) |

× |

◎ |

追加コスト |

なし |

あり |

運用負荷 |

低 |

中 |

FortiGate VM

より高度なセキュリティ要件がある場合、Fortinet社のFortiGate VMをさくらのクラウド上に導入することで、エンタープライズグレードのUTM(統合脅威管理)機能を利用できます。

FortiGate VMの概要

FortiGate VMは、FortiGateアプライアンスの機能を仮想マシンとして提供する製品です。さくらのクラウドのマーケットプレイスから簡単にデプロイでき、オンプレミスのFortiGateと同系統の機能を利用できます。

FortiGate VMの主な機能

機能カテゴリ |

対応機能 |

|---|---|

ファイアウォール |

ステートフルインスペクション、アプリケーション制御、ユーザー識別 |

VPN |

IPsec VPN、SSL-VPN、SD-WAN |

UTM |

IPS(侵入防止)、アンチウイルス、Webフィルタリング、アンチスパム |

高度な脅威対策 |

サンドボックス連携(FortiSandbox)、ボットネット検知 |

ログ・レポート |

FortiAnalyzer連携、リアルタイムログ、レポート生成 |

NSX DFWからFortiGate VMへの移行

NSX DFWで高度なセキュリティポリシーを運用していた環境では、FortiGate VMへの移行が最も機能的な互換性が高い選択肢となります。

機能マッピング

NSX DFWの機能 |

FortiGate VMでの実現方法 |

|---|---|

L3/L4ファイアウォールポリシー |

ファイアウォールポリシー |

セキュリティグループ |

アドレスオブジェクト/グループ |

サービス定義 |

サービスオブジェクト |

L7アプリケーション識別 |

アプリケーション制御 |

IDS/IPS |

IPSプロファイル |

ログ・監査 |

ログ&レポート、FortiAnalyzer連携 |

構成パターン

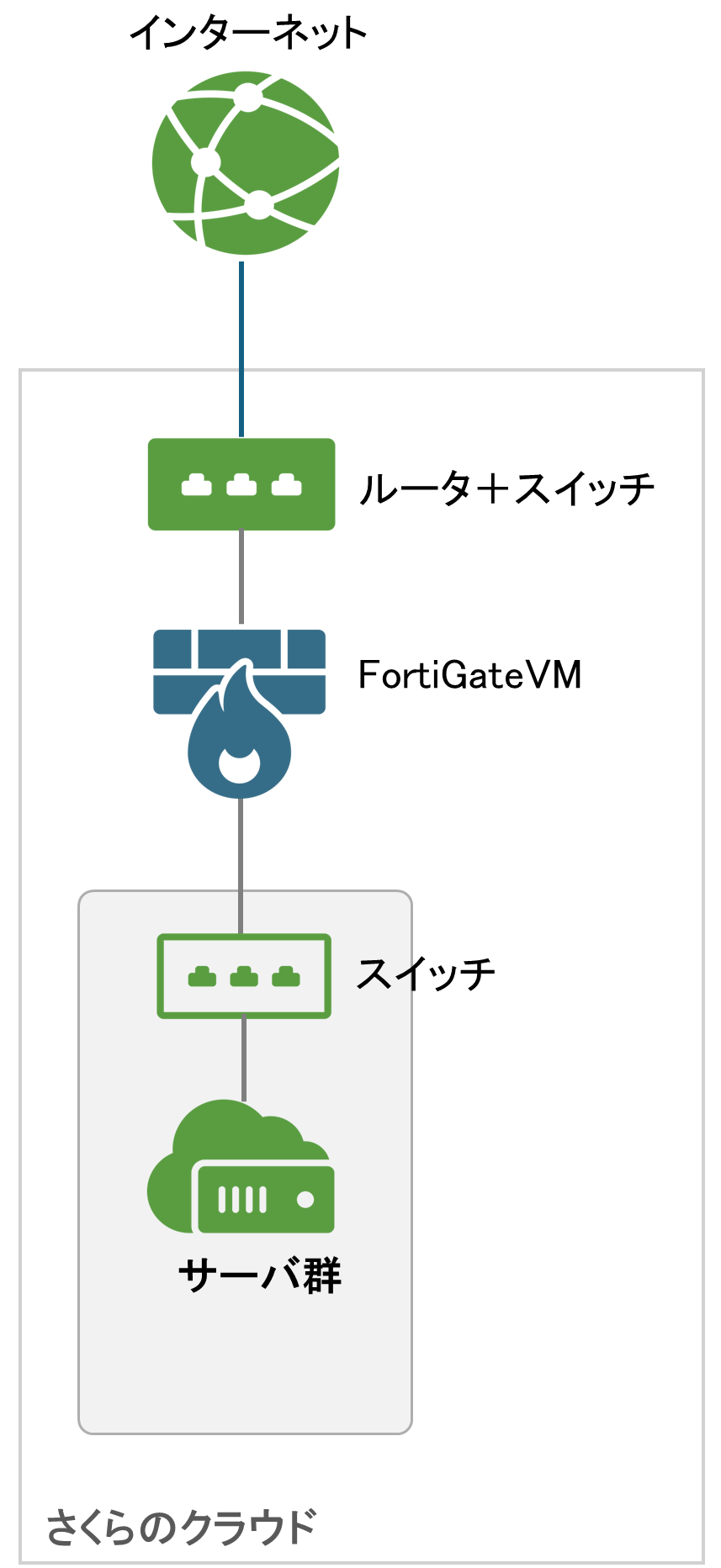

パターン1: インターネット境界への配置

インターネットとの境界にFortiGate VMを配置し、外部からの脅威を防御する構成です。最も一般的な構成パターンです。

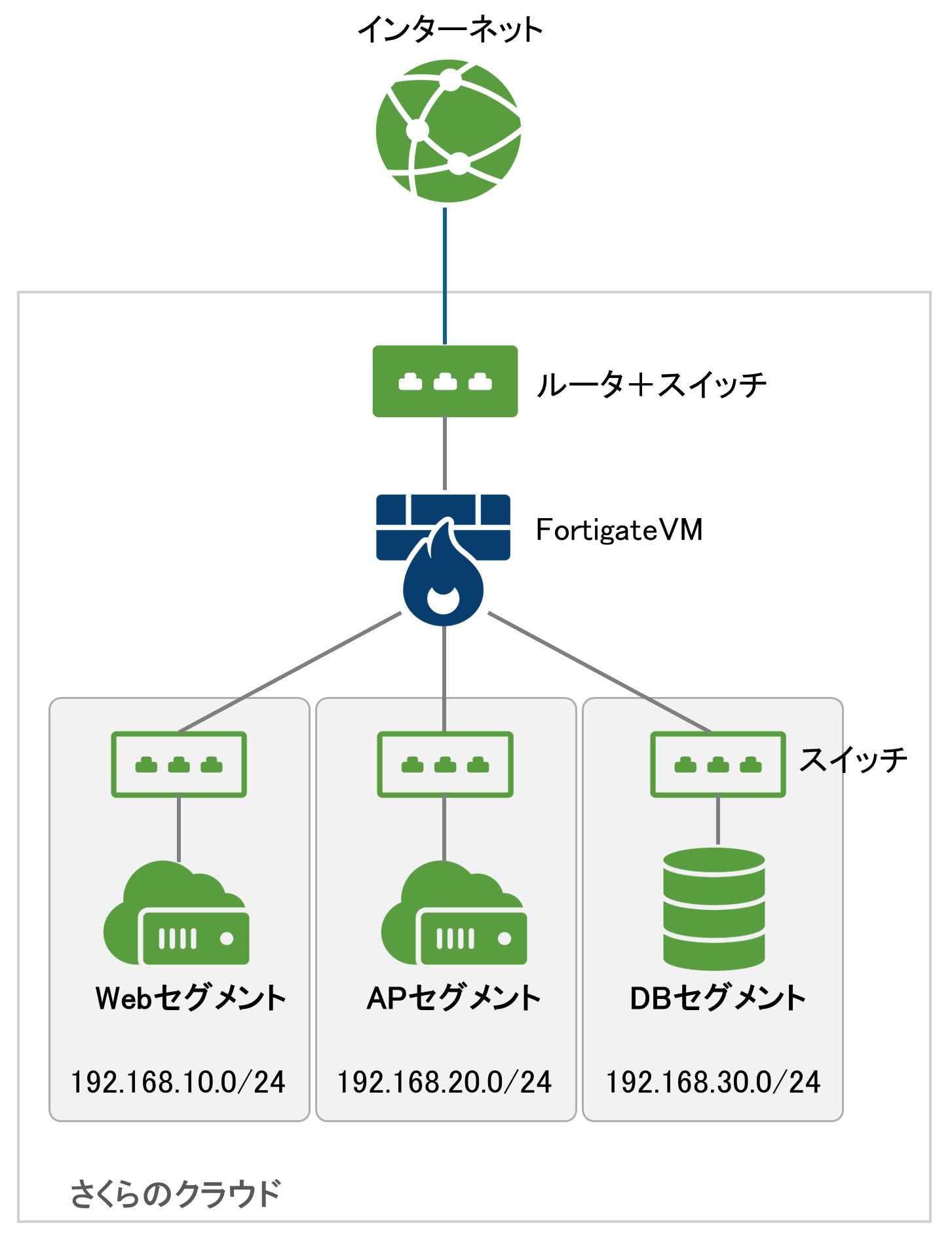

パターン2: セグメント間ファイアウォール

複数のセグメント間の通信をFortiGate VMで制御する構成です。マイクロセグメンテーションに近い制御が可能です。

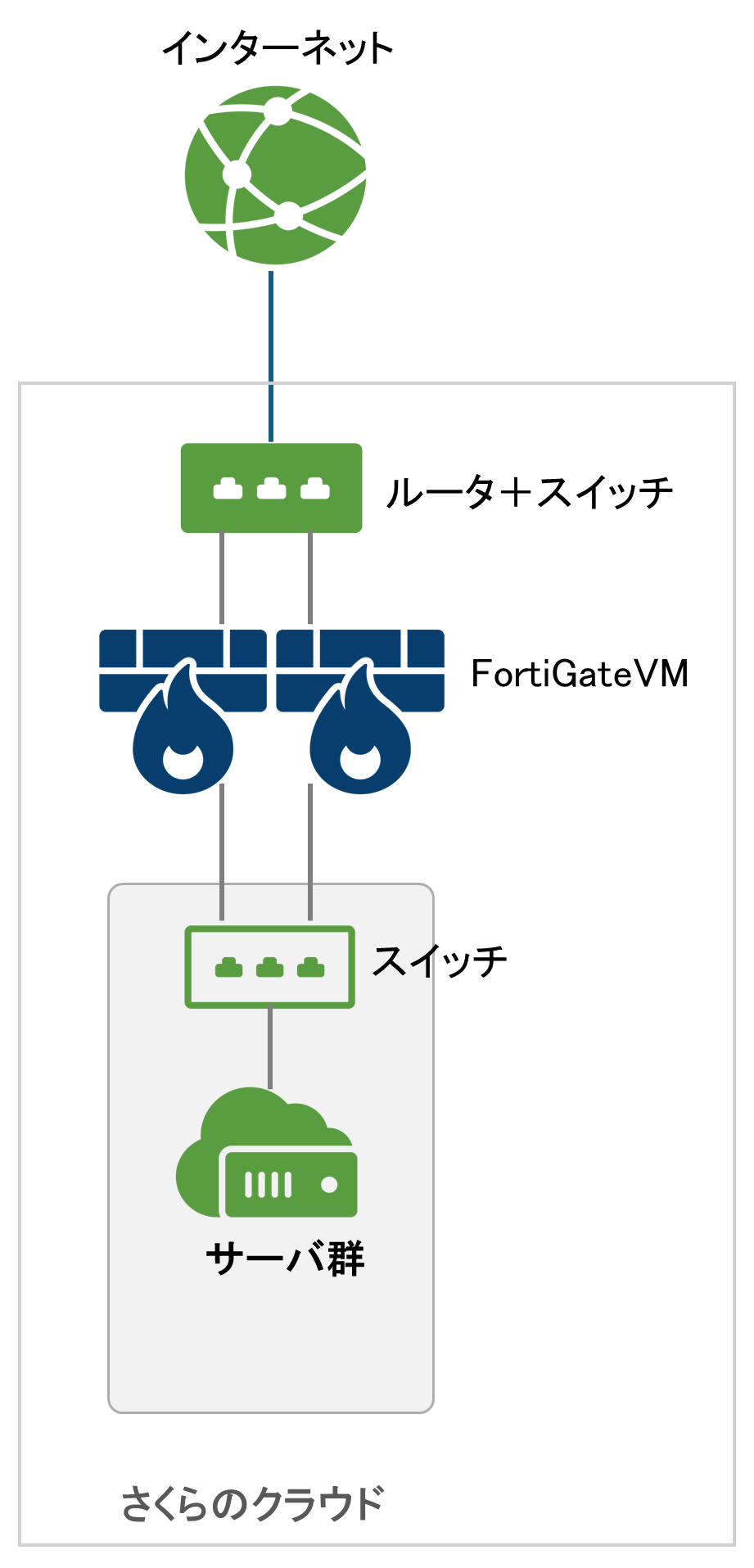

パターン3: 冗長構成(HA)

可用性が求められる環境では、FortiGate VMをActive-Passive構成で冗長化します。HA構成はFortiGate VMにVRRPを設定して行います。

FortiGate VMが適しているケース

NSX DFWで高度なセキュリティポリシーを運用していた環境

IPS、アンチウイルス、Webフィルタリングなどの UTM 機能が必要な場合

オンプレミスでFortiGateを利用しており、統一した運用を継続したい場合

詳細なログ分析やレポーティングが必要な場合

PCI DSS、ISMSなどのコンプライアンス要件への対応が必要な場合

ライセンスについて

さくらのクラウドのマーケットプレイス経由でライセンスを購入する方式が基本で、別途Fortinetパートナーからのライセンスを適用する場合は確認が必要です。

ライセンスの種類によって利用可能な機能が異なります。必要なUTM機能に応じて適切なライセンスバンドルを選択してください。

参考リンク

セキュリティ構成の選定ガイド

移行後のセキュリティ構成は、以下の表を参考に選定してください。

要件 |

推奨構成 |

備考 |

|---|---|---|

基本的なアクセス制御のみ |

パケットフィルタ |

コスト最小、運用も簡単 |

ステートフルFW + VPN |

VPNルータ |

中小規模環境に最適 |

UTM機能(IPS/AV/URLフィルタ) |

FortiGate VM |

エンタープライズ向け |

マイクロセグメンテーション |

FortiGate VM + セグメント分離 |

NSX DFWからの移行に最適 |

多層防御 |

パケットフィルタ + FortiGate VM |

境界防御と内部防御の組み合わせ |

移行時のセキュリティ設計チェックリスト

移行プロジェクトでは、以下の項目を確認してセキュリティ設計を行ってください。

☐ 現行のNSX DFWルール/セキュリティグループの棚卸しは完了しているか

☐ 必要なセキュリティ機能(FW/IPS/AV/URLフィルタなど)は明確になっているか

☐ コンプライアンス要件(PCI DSS、ISMS等)の確認は済んでいるか

☐ セグメント間の通信要件は整理されているか

☐ VPN接続要件(サイト間/リモートアクセス)は明確になっているか

☐ ログ保管要件(期間、保管先、分析要件)は定義されているか

☐ 冗長構成の要否は検討されているか

☐ 運用体制(監視、インシデント対応)は整備されているか